تتبع الأصول

الفوائد التي تعود على شركتك من خلال مراقبة وإدارة الأصول الخاصة بك

يمكن أن تخسر الشركات ملايين الدولارات من فقدان الأصول. في صناعة البناء وحدها ، تقدر سرقة المعدات السنوية بما يتراوح بين 300 مليون دولار ومليار دولار. بالإضافة إلى ذلك ، يتم استرداد أقل من 25٪ من تلك المعدات المسروقة كل عام. لهذا السبب وأكثر من ذلك ، يعد تتبع الأصول حلاً ضروريًا للشركات الكبيرة والصغيرة. تتبع الأصول هو الطريقة التنظيمية المستخدمة لتتبع الأصول الثابتة وغير الثابتة للشركة ، بما في ذلك مخزونها وأسطولها ومعداتها المختلفة ، الهياكل والبيانات وأجهزة الكمبيوتر المحمولة والأجهزة الأخرى والأثاث وغير ذلك الكثير.

منع فقدان

يمكن أن تكلف الأصول المفقودة شركة بملايين الدولارات سنويًا ، ولكن لحسن الحظ ، فإن إنشاء برنامج لمنع الخسائر لا يكلف المؤسسات سوى استثمارًا أوليًا صغيرًا. عند إرفاق العلامات بالأصول ، مثل أجهزة الكمبيوتر المحمولة ، على سبيل المثال ، يمكن للمسؤولين المناسبين استخدام البرنامج المناسب للوصول بسرعة إلى محفوظات الكمبيوتر المحمول ، بما في ذلك مكان وجوده ومعلومات الشركاء الذين قاموا بمراجعته آخر مرة. يعد الحصول على هذه البيانات أمرًا قويًا للشركات لأنها تمكنهم من الحصول على فهم أقوى لتنظيم الأصول الداخلية وخطط السرقة.

فرص لتسهيل التقارير والتدقيق

قم بالوصول إلى أهم السمات مثل جداول الصيانة والإهلاك والموقع والمزيد. عند تنفيذ تتبع الأصول ، هناك فرصة للإبلاغ الفوري عن كل هذه الأشياء والوصول إليها من أي مكان باستخدام نظام برمجي قائم على السحابة. تسمح تقنيات تتبع الأصول الجديدة للشركات بالوصول إلى جميع هذه التقارير في الوقت الفعلي بلمسة زر واحدة ، مما يبسط عمليات التدقيق الداخلي ويختبر الامتثال التنظيمي.

يطيل عمر الأصول

العمليات التي تحتوي على الكثير من الأصول الثقيلة في محافظها ، مثل المركبات ، وعناصر الأتمتة باهظة الثمن ، والأجهزة المحمولة الوفيرة ، تعرف مدى صعوبة هذه الاستثمارات الأولية. عند تنفيذ خطة تتبع الأصول ، يمكن أن يكون لدى الشركة فكرة واضحة عن الحالة الحالية لمعداتها في جميع الأوقات ، حتى وصولاً إلى التفاصيل الدقيقة على ما يبدو. يمكّن تتبع الأصول الشركات أيضًا من دمج جداول الصيانة والإبلاغ عن أي نجاحات أو مشكلات مباشرة داخل نظام البرنامج المختار سهل الوصول. من خلال تنبيهات الصيانة والاستبدال والضمان الآلية هذه ، يمكن للمديرين توفير المال لأعمالهم ببساطة من خلال مواكبة برامج الصيانة والسلامة المناسبة.

حماية

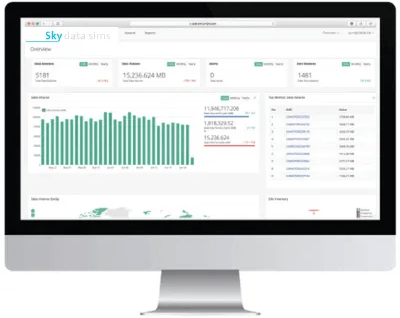

ميزات بوابة حساب M2M الخاصة بـ Conectar-IOT

• يوفر Secure Global Enterprise Portal الوصول إلى حساب الويب على مدار الساعة طوال أيام الأسبوع عبر بروتوكول طبقة مآخذ التوصيل الآمنة (SSL) القياسي في الصناعة.

• API للحلول المخصصة المصممة لاحتياجات صناعة معينة.

• مراقبة حالة الاتصال في الوقت الحقيقي والمعلومات التشخيصية.

• تحليل البيانات والتقارير على مستوى الجهاز.

• احصل على السيطرة الكاملة على اتصال جهازك.

فتح بطاقات SIM للتجوال لـ IoT

• لا يوجد عنوان أو مرجع شبكة.

• يدعم جميع عوامل شكل SIM ومشاركة OTA IMSI.

• فتح التجوال مع الاتصال العالمي لشبكات متعددة.

• تعيين بيانات شهرية أو حد الإنفاق لشريحة SIM.

• تدار من قبل منصة واحدة لإدارة الاتصال.

APN خاص

APN تعني اسم نقطة الوصول. يستخدم مقدمو خدمة الهاتف المحمول APNs لدمج العديد من بطاقات SIM في شبكة واحدة محدودة. من المستحسن أن يكون لديك APN خاص لتطبيقات الأمان الهامة.

VPN

VPN تعني الشبكة الخاصة الافتراضية. توفر VPN امتدادًا أكبر للأمان لتطبيقك عن طريق إزالة الوصول إلى أجهزة M2M / IoT الخاصة بك من الإنترنت العام. يوصى بتثبيت VPN على شبكة جهاز M2M / IoT عندما تكون هناك مخاوف أمنية وخاصة إذا كان هناك أسطول كبير من الأجهزة في الميدان يتم التحكم فيها من موقع واحد.

ثابت عنوان IP

يتم استخدام عنوان IP الثابت كجزء من الشبكة الخاصة الافتراضية - VPN. يتيح لك عنوان IP الثابت الاتصال بالجهاز بشكل مباشر وآمن دون الحاجة إلى لمس الإنترنت العام. هذا هو الإجراء الأمني الرئيسي الذي يوفر أقصى قدر من المرونة في إدارة الأجهزة البعيدة.

قفل IMEI

تضيف خدمة OneSim IMEI Lock طبقة من الأمان وتضمن إمكانية استخدام بطاقة SIM فقط في جهاز إنترنت الأشياء الذي تم تعيينها له.

إقتبس

للحصول على عرض أسعار لبطاقات SIM الخاصة بإنترنت الأشياء ، املأ النموذج أدناه.